أرشيف أمن المعلومات

ما هو CISO؟ مسؤوليات ومتطلبات هذا الدور القيادي جزء1

تعريف CISOكبير مسؤولي أمن المعلومات (CISO) هو المسؤول التنفيذي عن أمن المعلومات والبيانات في المنظمة. بينما تم في الماضي تحديد الدور بشكل ضيق إلى حد ما وفقًا لتلك الخطوط ، …

الحماية الامنية

يتيح لك Microsoft 365 Security Center الجديد تقييم مخاطر التهديدات واتخاذ الإجراءات بشكل أسرع ، لكنك تحتاج إلى ترخيص E5. لقد تحدثت مؤخرًا مع Rob Lefferts من Microsoft ، نائب …

المصادقة الالكترونية الجزء الاخير

توفر المصادقة المستندة إلى الهاتف الذكي مزايا استخدام كبيرة. أولاً ، يميل المستخدمون إلى إدراك ما إذا كانوا قد فقدوا هواتفهم الذكية أو فقدوها وسيتخذون خطوات فورية للعثور عليها أو …

القياسات الحيوية والمصادقة الالكترونية 2

الخصائص ، والحد الوحيد للمعرفات السلوكية هو الخيال البشري. اليوم ، غالبًا ما يستخدم هذا النهج للتمييز بين الإنسان والروبوت. يمكن أن يساعد ذلك الشركة في تصفية البريد العشوائي أو …

ما هي القياسات الحيوية؟ 10 معرّفات فعلية وسلوكية يمكن استخدامها للمصادقة الالكترونية 1

تتمتع القياسات الحيوية بالقدرة على جعل المصادقة أسرع وأسهل وأكثر أمانًا بشكل كبير من كلمات المرور التقليدية ، ولكن يتعين على الشركات توخي الحذر بشأن البيانات الحيوية التي تجمعها. تعريف …

المصطلحات الأكثر شيوعًا يجب أن يعرفها متخصصو تكنولوجيا المعلومات على مستوى المبتدئين (الجزء 1)

في هذه الاجزاء التي قمت بتجميعها من اهم المواقع (تجميعات سناح ) والتي تساعد موظفي التقنية من فهم افضل لمهامهم . إذا كنت تفكر في وظيفة في مجال تكنولوجيا المعلومات …

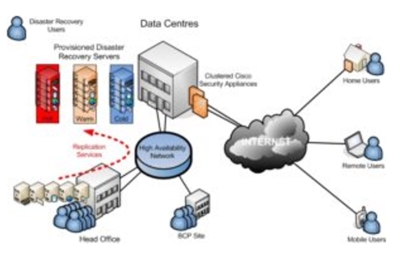

خطط التعافي من كوارث تكنولوجيا المعلومات (DRP)

خطة التعافي من الكوارث (DRP) هي عملية موثقة أو مجموعة من الإجراءات لاستعادة وحماية البنية التحتية لتكنولوجيا المعلومات للأعمال في حالة وقوع كارثة. خطة التعافي من الكوارث (DRP) هي خطة …

تمكين جميع المنظمات من فهم وتقليل مخاطر أمنها الإلكتروني

الأمن السيبراني هو أحد التهديدات الوجودية في عصرنا. أدت الأنواع الجديدة من الأجهزة المتصلة ومنصات الحوسبة ، من Cloud إلى IoT ، إلى تفجير سطح الهجوم السيبراني. والمزيد من الأدوات …

حماية البنوك أثناء تحدي COVID-19 وتقليل عدد الموظفين

مثلما تستخدم البنوك كل أداة تحت تصرفها لزيادة فرص الإيرادات إلى أقصى حد وإدارة دفتر الأستاذ الخاص بها ، يجب عليها اتباع نفس النهج عندما يتعلق الأمر بالأمن. التحديات الجديدة …

طرق التهديدات الامنية

مثلك ، مجرمو الإنترنت في رحلة التحول الرقمي الخاصة بهم. أعطت الاتجاهات مثل العمل عن بُعد وإنترنت الأشياء (IoT) وجلب جهازك الخاص (BYOD) والمبادرات السحابية للمتسللين طرقًا جديدة للتسلل إلى …