أرشيف الكاتب: محمد يحيى

وزارة الاتصالات تصدر بياناً بمناسبة اليوم العالمي للاتصالات ومجتمع المعلومات

أصدرت وزارة الاتصالات وتقنية المعلومات بياناً بمناسبة اليوم العالمي للاتصالات ومجتمع المعلومات ( 17 مايو) فيما يلي نص البيان: يشارك اليمن وسائر دول العالم في إحياء اليوم العالمي للاتصالات ومجتمع …

دليل برامج أفضل نظم تتبع الموظفين والعاملين

15Five هو حل مستمر لإدارة الأداء يساعد الموظفين على النمو والتطور ، في 15 دقيقة فقط كل أسبوع. من خلال تسجيل وصول أسبوعي خفيف ، يقدم 15Five كل ما يحتاجه …

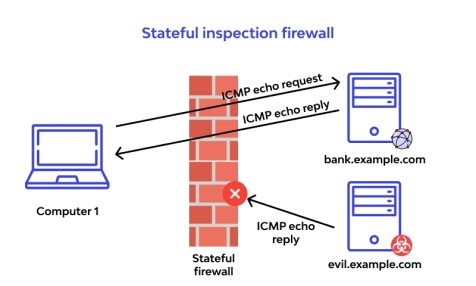

جدر الحماية مقابل جدران الحماية النارية

الأمن السيبراني يحمي البيانات في الشبكة.من بين الأنواع العديدة لحلول جدار الحماية التي يمكن استخدامها لتأمين شبكات الكمبيوتر ، تعمل جدران الحماية ذات الحالة والعديمة الحالة على جوانب متقابلة من …

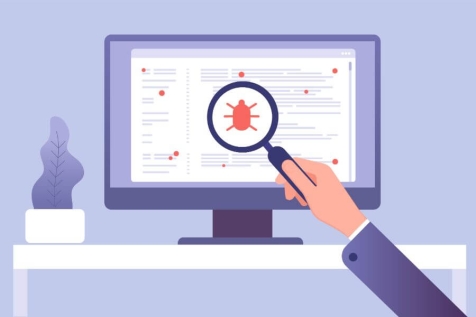

أنواع ماسحات الثغرات الأمنية

يحمي الأمن السيبراني البيانات التي يدخلها الموظف في الكمبيوتر المحمول والشبكة. مجاملة Adobe.مجاملة Adobe.أدوات فحص الثغرات الأمنية – المعروفة أيضًا باسم تقييمات الثغرات الأمنية – هي حلول رقمية آلية مصممة …

أفضل منصات الذكاء الصناعي في العالم AIOps

يستخدم الذكاء الاصطناعي لعمليات تكنولوجيا المعلومات (AIOps) الذكاء الاصطناعي (AI) لتبسيط إدارة تكنولوجيا المعلومات (IT) وتبسيطها. تجمع التكنولوجيا البيانات عبر البنية التحتية لتكنولوجيا المعلومات المعقدة بشكل متزايد ، وتحديد الأنماط …

مستقبل التكنولوجيا حتى نصف القرن الحالي

دونالد بريل هو مؤسس مجلة Datamation – المنشور الذي تقرأه الآن – والذي أطلقه في عام 1957. ودعناه إلى استخدام فهمه الطويل لتاريخ التكنولوجيا للتنبؤ بكيفية تأثير تكنولوجيا اليوم على …

أجهزة الكمبيوتر المستقبلية

ستأتي أجهزة الكمبيوتر / أجهزة الكمبيوتر المحمولة بقوة معالجة مزدوجة مع معالجات أكثر قوة وبطاقات رسومية سيتضاعف هذا الرقم 20 مرة إذا كان قانون مور صحيحًا.كيف ستكون أجهزة الكمبيوتر في …

كيف أصبحت الشركات المخترقة وجه التغيير؟

اتبعت SolarWinds نفس التفكير في كيفية تعاملها مع خرق عام 2020. لم تكتف الشركة بكتابة قصة عودتها للمساعدة في تحسين سمعتها فحسب ، بل إنها تعمل أيضًا بشكل استباقي لمساعدة …

اكتشاف البيانات

أدى الارتفاع في التكنولوجيا الرقمية إلى خلق فرص للأفراد والمؤسسات لتحقيق نجاح غير مسبوق. كما أنها تخلق تحديات جديدة ، لا سيما في حماية المعلومات الشخصية والمالية الحساسة. معلومات التعريف …

طرق لتحديد مخاطر الأمن السيبراني في الانترنت المظلم Darknet

المكون المظلم للشبكة العميقة هو الطريق السريع الأساسي للتبادل والتجارة بين مجموعات مجرمي الإنترنت. في الواقع ، يعمل عدد قليل جدًا من مجرمي الإنترنت بمفردهم. ثمانون في المائة من الجرائم …