قراصنة يستغلون خطأ البرنامج المساعد غير المصحح في WordPress لإنشاء حسابات إدارية سرية

عيب البرنامج المساعد WordPress غير مصحح

ما يصل إلى 200000 موقع WordPress معرض لخطر الهجمات المستمرة التي تستغل ثغرة أمنية خطيرة غير مسبوقة في المكون الإضافي Ultimate Member.

يؤثر الخلل ، الذي تم تتبعه كـ CVE-2023-3460 (درجة CVSS: 9.8) ، على جميع إصدارات المكون الإضافي Ultimate Member ، بما في ذلك الإصدار الأخير (2.6.6) الذي تم إصداره في 29 يونيو 2023.

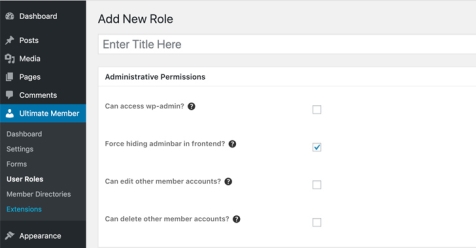

Ultimate Member هو مكون إضافي شائع يسهل إنشاء ملفات تعريف المستخدمين والمجتمعات على مواقع WordPress. كما يوفر ميزات إدارة الحساب.

وقالت شركة WPScan للأمان في WordPress في تنبيه: “هذه مشكلة خطيرة للغاية: قد يستغل المهاجمون غير المعتمدين هذه الثغرة لإنشاء حسابات مستخدمين جديدة بامتيازات إدارية ، مما يمنحهم القدرة على التحكم الكامل في المواقع المتأثرة”.

على الرغم من حجب التفاصيل حول الخلل بسبب إساءة الاستخدام النشطة ، إلا أنه ينبع من منطق قائمة الحظر غير المناسب الذي تم وضعه لتغيير القيمة الوصفية لمستخدم wp_capabilities لمستخدم جديد إلى تلك الخاصة بالمسؤول والحصول على وصول كامل إلى الموقع.

“بينما يحتوي المكون الإضافي على قائمة محددة مسبقًا بالمفاتيح المحظورة ، والتي يجب ألا يكون المستخدم قادرًا على تحديثها ، فهناك طرق تافهة لتجاوز المرشحات الموضوعة مثل استخدام الحالات المختلفة ، والشرط المائلة ، وتشفير الأحرف في قيمة مفتاح التعريف المقدمة في الإصدارات الضعيفة من البرنامج المساعد “، قال الباحث في Wordfence كلوي تشامبرلاند.

ظهرت المشكلة بعد ظهور تقارير عن إضافة حسابات مسئولين مارقة إلى المواقع المتأثرة ، مما دفع مسؤولي صيانة المكونات الإضافية إلى إصدار إصلاحات جزئية في الإصدارات 2.6.4 و 2.6.5 و 2.6.6. من المتوقع إصدار تحديث جديد في الأيام المقبلة.

قال Ultimate Member في ملاحظات الإصدار: “ثغرة أمنية في تصعيد الامتياز مستخدمة من خلال نماذج UM”. “المعروف في البرية أن الضعف سمح للغرباء بإنشاء مستخدمي WordPress على مستوى المسؤول.”

الأمن الإلكتروني

ومع ذلك ، أشار WPScan إلى أن التصحيحات غير مكتملة وأنه وجد طرقًا عديدة للتحايل عليها ، مما يعني أن المشكلة لا تزال قابلة للاستغلال بشكل نشط.

في الهجمات المرصودة ، يتم استخدام الخلل لتسجيل حسابات جديدة تحت أسماء apadmins و se_brutal و segs_brutal و wpadmins و wpengine_backup و wpenginer لتحميل المكونات الإضافية والقوالب الضارة من خلال لوحة إدارة الموقع.

يُنصح مستخدمو Ultimate Member بتعطيل المكون الإضافي حتى يتم توفير تصحيح مناسب يسد فتحة الأمان تمامًا. يوصى أيضًا بمراجعة جميع المستخدمين على مستوى المسؤول على مواقع الويب لتحديد ما إذا تمت إضافة أي حسابات غير مصرح بها.

الإصدار النهائي العضو 2.6.7 تم إصداره #

أصدر مؤلفو Ultimate Member الإصدار 2.6.7 من المكون الإضافي في 1 يوليو لمعالجة عيب تصعيد الامتياز الذي تم استغلاله بشكل نشط. كإجراء أمني إضافي ، يخططون أيضًا لشحن ميزة جديدة داخل المكون الإضافي لتمكين مسؤولي موقع الويب من إعادة تعيين كلمات المرور لجميع المستخدمين.

قال المشرفون في تقرير استشاري مستقل “2.6.7 يقدم القائمة البيضاء لمفاتيح التعريف التي نخزنها أثناء إرسال النماذج”. “2.6.7 يفصل أيضًا بيانات إعدادات النموذج والبيانات المقدمة ويشغلها في متغيرين مختلفين.”